Unternehmen erleben momentan eine deutliche Zunahme sowohl des Umfangs als auch der Komplexität von Cyberangriffen. Die schnelle Einführung neuer Technologien und der Wandel zu hybridem Arbeiten haben zu einem größeren Angriffs-Risiko für kleine und mittlere Unternehmen geführt. Erfahren Sie mehr darüber, wie sich KMUs vor Hackern schützen können. Gerade Unternehmen mit einem vergleichsweise kleinen Budget und mangelndem Wissen zur Cybersecurity sind besonders gefährdet.

Diese Fallstudie zeigt die aktuellen Herausforderungen in der Sicherung von Azure-Accounts. Am Beispiel eines Kunden analysieren wir die Sicherheitslücken und die Probleme, die entstehen können, ebenso wie Möglichkeiten zum Management der Risiken.

Problem

Völlig ungeschützte oder nur unzureichend gesicherte Anmeldeinformationen bieten für Hacker einfache Einfallstore. Die Zugangsdaten können mit Phishing-Techniken gestohlen oder im Dark Web gekauft werden. Ohne eine zusätzliche Authentifizierungsebene können Hacker auf Azure-Ressourcen zugreifen und die Kontrolle darüber erlangen. Diese Ressourcen können in der Folge für Aufgaben wie das Mining von Kryptowährungen oder das Ausführen von Denial of Service (DoS)-Angriffen verwendet werden.

Der Vorgang

Angriffe sind in der Regel vollständig automatisiert und erfordern keine nennenswerten personellen Ressourcen. Es gibt eine Reihe sogenannter Angriffs-Skripte im Dark Web, auf die Hacker zurückgreifen können. Der Aufwand für sie ist also minimal. In den meisten Fällen handelt es sich um sogenannte "Drive-by"-Angriffe, die nicht auf bestimmte Kunden oder Mandanten abzielen. Jeder Zugang, sprich Azure-Abonnement, hat denselben Wert für Angreifer.

In unserem Beispiel wurden die Anmeldeinformationen eines Endkunden gehackt und verwendet, um Zugriff auf den Azure-Account zu erhalten. Danach wurde ein externer Benutzer eingeladen, der umfassende Rechte für diesen Account erhielt.

Die Folgen

Nach der Bereitstellung dieser nicht autorisierter Ressourcen stieg die Rechenleistung auf rund 100 000 EUR pro Tag. Der Angreifer rollte Rechen-Vorgänge aus, die fast 100 Prozent des standardmäßigen CSP-Kontingents erreichten, und streute sie über mehr als 60 Regionen! Solche immens hohen Verbrauchskosten stellen selbst für die größten Kunden ein massives finanzielles Problem dar. Für kleinere Kunden können sie fatal sein und bis zur Insolvenz des Endkunden und Forderungsausfällen für den Channel-Partner führen.

Was tun?

Einige grundlegende Cybersecurity-Hygienefaktoren können vor 98 Prozent aller Angriffe schützen. Technologien wie die Multi-Faktor-Authentifizierung reduzieren das Risiko unbefugter Zugriffe. Selbst nach dem erfolgreichen Diebstahl von Anmeldeinformationen verringern sie das Risiko, die Kontrolle über den Azure-Account zu erlangen.

Die Lösung

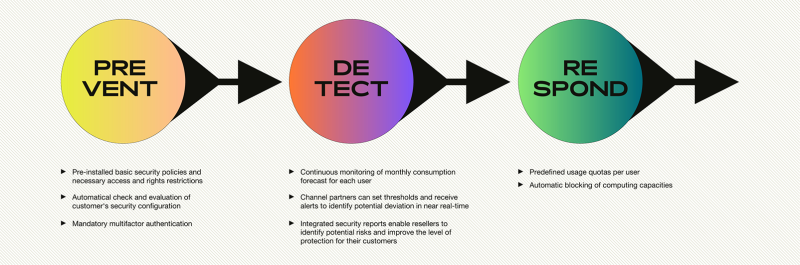

Der ALSO-Ansatz: Ein einstufiger Ansatz kann Kunden keinen vollständigen Schutz bieten. Wir empfehlen daher unbedingt, einen mehrstufigen Ansatz zu verwenden. Er beinhaltet Sicherheitstechnologien, Tools und Prozesse. Alle betroffenen Parteien, die Zugriff auf das Azure-Kundenabonnement haben, müssen zusammenarbeiten, um das Risiko betrügerischer Angriffe zu minimieren. Zur Unterstützung von Partnern und Kunden hat ALSO eine Reihe von Tools entwickelt, um Krypto-Hacking und anderen Betrug zu bekämpfen. Sie sind über den ALSO Cloud Marketplace verfügbar:

- Microsoft-Sicherheitsbericht: Er hilft den Channel-Partnern, einen Überblick über den Sicherheitsstatus ihrer Kunden zu erhalten und potenzielle Sicherheitslücken zu identifizieren.

- Azure Richtlinien: Sie unterstützen dabei, die versehentliche oder unbefugte Nutzung von Computerressourcen mit hohen Kosten zu verhindern, die für die meisten Betrugsfälle verwendet werden.

- Azure Nutzungsprognose und Schwellenwerte: Dieses Tool löst eine automatische Benachrichtigung aus, wenn der prognostizierte Verbrauch den vom Partner festgelegten Schwellenwert überschreitet.

- MFA-Validierung: Sie verhindert, dass Benutzern im Bestellprozess des Azure Accounts Zugriffsrechte gewährt werden, ohne dass die MFA aktiviert ist.

Um auf die jüngste Zunahme von Azure-Betrugsfällen zu reagieren, schulen wir unsere Partner intensiv zu der Verwendung unserer Tools und der Sensibilisierung ihrer Kunden. Wir unterstützen sie, indem wir die Accounts proaktiv überwachen, potenzielle Bedrohungen identifizieren und Angriffe abwehren.

Mithilfe unserer intern entwickelten Tools können wir Azure-Nutzungs- und Verbrauchsmuster verfolgen, verdächtige Subskriptionen und die entsprechenden Ressourcen kennzeichnen. So können wir Betrugsfälle frühzeitig erkennen und den Schaden um ein Vielfaches reduzieren.

Erfahren Sie mehr darüber, wie Sie mit der Lösung von ALSO Sicherheitsrisiken von Accounts bewerten und reduzieren können!